Além da segunda mídia social mais popular no mundo, o Instagram é fonte

de renda para blogueiros, modelos e outras celebridades da internet.

Contas com milhares de seguidores despertam atenção não apenas dos fãs,

como também dos cibercriminosos. Se uma delas é roubada, as

consequências são bem desagradáveis. Entretanto, como exatamente isso

pode acontecer? O que podemos fazer para evitar ser vítimas desse golpe?

No entanto, o Instagram mudou recentemente sua política de verificação e agora você pode solicitar a confirmação do aplicativo (para isso, vá para Configurações -> Solicitar verificação) e receba o selo se sua conta atender aos critérios.

Essa mudança foi implementada recentemente – em 28 de agosto de 2018 – e muitos usuários não sabem exatamente como obter o carimbo azul desejado. É claro que os golpistas exploram isso, criando sites que se mascaram como páginas do Centro de Ajuda do Instagram e solicitam detalhes de usuários, como nome de usuário, senha, endereço de e-mail, nome completo e data de nascimento – tudo pela promessa de um selo.

Ao fornecerem esses dados, o usuário desavisado é informado que terá de esperar 24 horas para o veredito, e é avisado para não alterar suas configurações de conta nesse período. As informações vão direto para o cibercriminosos, enquanto o usuário senta e espera, sem nem imaginar que a segurança de sua conta está comprometida.

O método também pode ser utilizado para obter informações pertencentes às vítimas, facilitando a passagem dos criminosos por processos de autenticação de dois fatores. Para isso, os criminosos usam uma mensagem dizendo ser possível que o serviço de suporte entre em contato com o dono da conta a fim de esclarecer detalhes. Quando o tal “serviço” entra em contato, pede o código SMS ou outra informação de segurança. Podem ainda enviar outra mensagem que requisita informação supostamente necessária para verificação, que utilizam ao lidar com a equipe de suporte real pelas costas do dono da conta (isso pode incluir, por exemplo, uma foto ou outros dados pedidos pelo serviço verdadeiro).

Com mais de um bilhão de usuários ao redor do mundo, o Instagram não é

um alvo novo. Uma vez que sua conta é hackeada, cibercriminosos obtêm

acesso a suas informações pessoais e mensagens. E essa conta pode ser

usada para espalhar spam, phishing e conteúdo malicioso. Frequentemente,

ao hackear uma conta, os criminosos mudam a descrição, foto de perfil,

e-mail e telefone associado. Isso torna quase impossível para o usuário

real restaurar acesso a conta perdida.

Método número 1: verificação falsa

Você provavelmente já notou uma marca azul ao lado de algumas contas do Instagram. Até muito recentemente, esses símbolos eram usados por contas pertencentes a celebridades, grandes empresas e blogueiros populares. O emblema é especialmente importante para contas com grandes públicos, porque acrescenta prestígio e distingue da contas fake. Conseguir um selo não era tão fácil: não havia um formulário de inscrição ou uma “loja” – a rede social decidia.No entanto, o Instagram mudou recentemente sua política de verificação e agora você pode solicitar a confirmação do aplicativo (para isso, vá para Configurações -> Solicitar verificação) e receba o selo se sua conta atender aos critérios.

Essa mudança foi implementada recentemente – em 28 de agosto de 2018 – e muitos usuários não sabem exatamente como obter o carimbo azul desejado. É claro que os golpistas exploram isso, criando sites que se mascaram como páginas do Centro de Ajuda do Instagram e solicitam detalhes de usuários, como nome de usuário, senha, endereço de e-mail, nome completo e data de nascimento – tudo pela promessa de um selo.

Ao fornecerem esses dados, o usuário desavisado é informado que terá de esperar 24 horas para o veredito, e é avisado para não alterar suas configurações de conta nesse período. As informações vão direto para o cibercriminosos, enquanto o usuário senta e espera, sem nem imaginar que a segurança de sua conta está comprometida.

O método também pode ser utilizado para obter informações pertencentes às vítimas, facilitando a passagem dos criminosos por processos de autenticação de dois fatores. Para isso, os criminosos usam uma mensagem dizendo ser possível que o serviço de suporte entre em contato com o dono da conta a fim de esclarecer detalhes. Quando o tal “serviço” entra em contato, pede o código SMS ou outra informação de segurança. Podem ainda enviar outra mensagem que requisita informação supostamente necessária para verificação, que utilizam ao lidar com a equipe de suporte real pelas costas do dono da conta (isso pode incluir, por exemplo, uma foto ou outros dados pedidos pelo serviço verdadeiro).

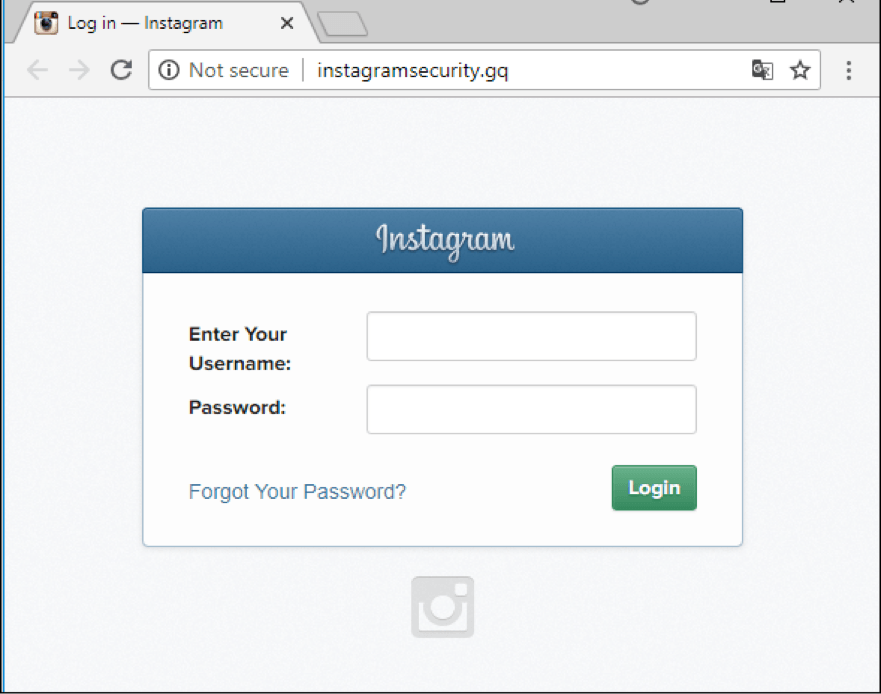

Método número 2: o bom e velho phishing

Os golpistas também continuam a utilizar técnicas comuns de phishing para atrair a vítima a uma página falsa de login ou redefinição de senha. Por exemplo, enviam uma mensagem dizendo que a conta foi hackeada e suas credenciais de login precisam ser atualizadas, ou simplesmente oferecer “avaliar uma foto” que supostamente requer as informações de acesso à mídia social. |

| Exemplo de página de phishing passando-se pelo login do Instagram |

Como se proteger do roubo de contas do Instagram

Como sempre, melhor prevenir que remediar – especialmente quando as medidas mitigatórias são escassas. Aplique essas regras simples e proteja-se:- Não clique em links suspeitos.

- Sempre verifique a barra de endereço com o URL da página. Se no lugar de Instagram.com constar algo como 1stogram.com ou instagram.security-settings.com, saia já e sequer considere fornecer informações pessoais.

- Apenas utilize aplicativos de mídias sociais advindos de lojas oficiais – Google Play e App Store.

- Não use credenciais de login para autenticação em serviços ou aplicativos de terceiros.

- Utilize uma solução de segurança que despacha mensagens suspeitas e bloqueia páginas de phishing. O Kaspersky Internet Security é capaz de lidar com essa tarefa para você.

Nenhum comentário:

Postar um comentário